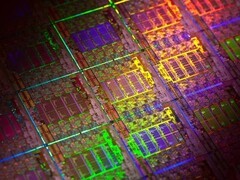

五月十二日,谷歌旗下威胁情报团队发布报告称,已首次确认一起由人工智能参与开发的零日漏洞利用事件。该事件针对一款未公开名称的开源Web管理工具,攻击目标为绕过双因素认证机制。所幸在大规模传播前被及时发现并阻断。

分析显示,攻击者编写的利用脚本中包含大量带有教学性质的文档注释,其中甚至出现虚构的CVSS评分。代码整体风格规整,结构清晰,符合典型的大语言模型训练语料特征,呈现出教科书式的Python表达习惯。

尽管报告未指明具体使用了哪款大语言模型,但团队指出,此次被利用的漏洞类型本身更契合人工智能擅长识别的问题范畴——它不属于传统内存破坏类漏洞,也非依赖模糊测试或静态分析即可捕获的输入校验缺陷,而是涉及更高层级的语义理解与业务逻辑层面的偏差。

相关软件的维护方已收到漏洞通报。本次快速响应成功中断了攻击链条。对终端用户及系统管理员而言,这一事件并不意味着人工智能将自动突破所有安全防护,而更应关注其带来的现实影响:攻击实施的技术门槛正在持续降低。

以往需依赖专业安全经验才能完成的漏洞分析、利用脚本编写与有效性验证等环节,如今可能被人工智能大幅压缩时间成本与人力投入。这意味着面向互联网开放的管理后台所面临的安全风险正进一步加剧。

评论

更多评论